Les microprocesseurs à base d'armature ont besoin d'une mise à jour du noyau en temps réel.

La plupart des appareils IoT fonctionnent avec des processeurs basés sur Arm. 71.8% de ces processeurs utilisent Linux comme système d'exploitation (SE).

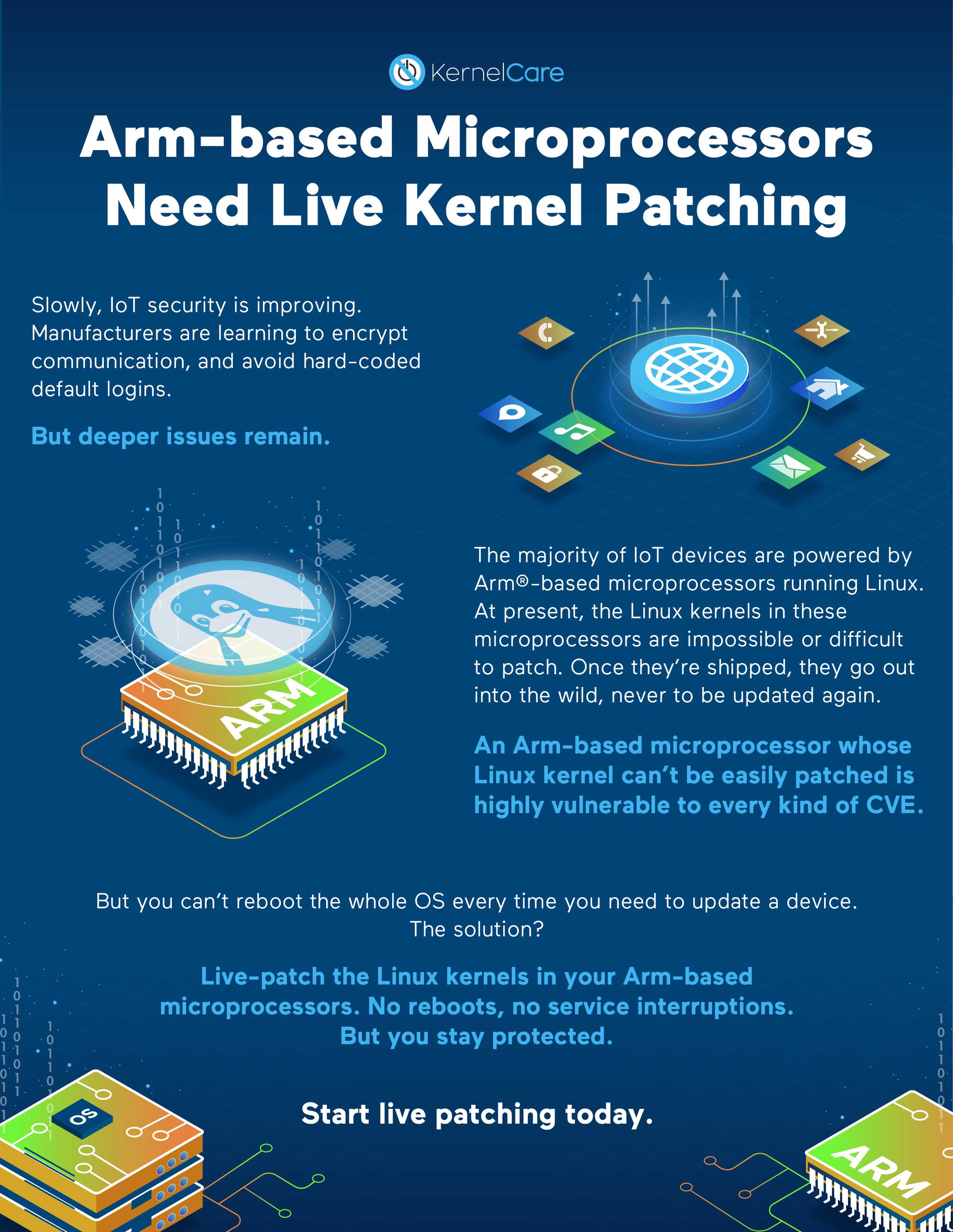

Mais l'Internet des objets (IoT) peut être un endroit dangereux, et les attaques de cybersécurité ciblant les appareils IoT prolifèrent, d'où la question suivante : que pouvez-vous faire pour protéger vos systèmes ? Voici une infographie qui répond à cette question :

Alors comment fonctionne le live-patching ?

Imaginez ceci : une vulnérabilité affectant les noyaux supportés est annoncée. Un patch est préparé pour cela, dès que cela est techniquement possible. Le correctif est alors automatiquement téléchargé et appliqué au noyau en cours d'exécution, sans qu'il soit nécessaire de le redémarrer.

Avec le live-patching, les mises à jour du noyau sont appliquées aussi rapidement que possible, ce qui minimise la fenêtre de vulnérabilité des appareils IoT.

Si vous voulez le voir en action, cliquez sur le bouton ci-dessous !

Obtenez un essai GRATUIT de 7 jours avec assistance de KernelCare

Postes connexes :

- Qu'est-ce qu'une machine RISC avancée ?

- Quelle est la meilleure distribution Linux pour le développement embarqué ?

- Sécuriser les appareils avec KernelCare IoT

- 5 choses à voir à l'ELC Europe 2019

- Protéger les appareils IoT contre les vulnérabilités grâce au Live Patching

À propos de KernelCare

KernelCare est un système de correction en direct qui corrige les vulnérabilités du noyau Linux automatiquement, sans redémarrage. Il est utilisé sur plus de 300 000 serveurs et permet de corriger les serveurs en fonctionnement depuis plus de 6 ans. Il fonctionne avec toutes les principales distributions Linux, telles que RHEL, CentOS, Amazon Linux et Ubuntu. Il interagit également avec les scanners de vulnérabilité courants tels que Nessus, Tenable, Rapid7 et Qualys. Pour discuter avec un consultant de la manière dont KernelCare pourrait répondre aux besoins spécifiques de votre entreprise, contactez-nous directement à l'adresse [email protected].

Documentation

Documentation Connexion

Connexion